免费试用

免费试用

客户管理系统中存储着企业最核心的资产——客户数据。一次数据泄露可能导致客户流失、监管处罚和品牌声誉受损。然而,许多企业在部署客户管理系统时,安全配置往往被放在最后考虑:默认权限开放、密码策略形同虚设、敏感字段明文存储、操作日志缺失。本文从权限设计、数据加密、合规要求和审计机制四个维度,梳理数据安全的关键措施和实施路径。

权限设计:谁能看到什么数据

权限是数据安全的第一道防线。客户管理系统的权限设计通常需要覆盖三个层面:

1.角色权限(功能权限)

定义不同角色在系统中可以执行哪些操作。典型的角色划分包括:

| 角色 | 可读 | 可编辑 | 可删除 | 可导出 |

|---|---|---|---|---|

| 销售人员 | 自己的客户 | 自己的客户 | 不允许 | 不允许 |

| 销售主管 | 团队全部客户 | 团队全部客户 | 不允许 | 需审批 |

| 销售总监 | 全部客户 | 全部客户 | 不允许 | 允许 |

| 系统管理员 | 全部 | 全部 | 允许 | 允许 |

2.数据权限(行级权限)

在相同角色中,进一步限制每个用户能看到哪些具体的数据行。常见的控制方式包括:

-

所有者可见:用户只能看到自己创建或被分配的客户记录。

-

部门可见:用户可以看到本部门所有人的客户记录。

-

共享可见:通过手动共享机制,临时将特定客户记录授权给其他用户查看。

3.字段权限(列级权限)

对敏感字段进行额外的访问控制。例如:客户联系电话字段,普通销售可以看到中间4位掩码的号码,只有点击"拨打"按钮时系统才通过VoIP转接,不暴露完整号码;客户合同金额字段,只有销售主管及以上角色可见。

数据加密:存储与传输的保护

数据加密是防止数据被未授权获取的技术手段,需要覆盖两个场景:

1)传输加密

所有客户端与服务器之间的通信必须使用HTTPS(TLS 1.2及以上)。这包括:网页访问、API调用、移动端APP与服务器的通信。传输加密是基础要求,任何不支持HTTPS的客户管理系统都不应被考虑。

2)存储加密

数据库中的敏感字段应采用加密存储,常见的加密策略包括:

-

敏感字段加密:身份证号、银行账号、密码等字段在数据库中加密存储,即使数据库被窃取,攻击者也无法直接读取明文。

-

密码哈希:用户密码不应明文存储,应使用bcrypt或Argon2等单向哈希算法存储。

-

数据库透明加密(TDE):对整个数据库文件进行加密,防止物理介质(硬盘、备份磁带)泄露导致的数据暴露。

合规要求:法律法规对数据保护的要求

在中国境内运营的企业,客户管理系统需要满足以下合规要求:

| 法规 | 关键要求 | 对CRM的影响 |

|---|---|---|

| 《个人信息保护法》 | 最小必要原则、知情同意、数据删除权 | 收集客户信息需明确告知用途;客户有权要求删除其信息 |

| 《数据安全法》 | 数据分类分级、安全保护义务 | 需对客户数据进行分类分级,不同级别采取不同保护措施 |

| 《网络安全法》 | 网络安全等级保护 | 系统需通过等保二级或三级认证 |

审计机制:谁在什么时候做了什么

操作审计日志是事后追溯和安全分析的基础。客户管理系统应记录以下操作日志:

-

数据访问日志:谁在何时查看了什么客户记录。

-

数据修改日志:谁在何时修改了哪些字段,修改前后的值分别是什么。

-

数据导出日志:谁在何时导出了多少数据,导出的格式和范围。

-

权限变更日志:谁的权限在何时被谁修改,修改内容是什么。

-

登录日志:登录时间、IP地址、设备信息、登录成功/失败状态。

审计日志应满足:不可篡改(写入后不能被修改或删除)、保留期限(建议至少保留1年)、可检索(支持按用户、时间、操作类型快速查询)。

安全配置的实施清单

在客户管理系统上线前,建议逐项检查以下安全配置:

-

强制使用强密码策略(长度≥8位,包含大小写字母和数字)。

-

启用多因素认证(MFA),至少对管理员和高权限用户启用。

-

配置会话超时(建议30分钟无操作自动登出)。

-

设置IP白名单(限制只有企业网络或VPN可以访问管理后台)。

-

启用操作审计日志,并定期审查异常操作。

-

对敏感字段(身份证号、手机号、银行卡号)启用掩码显示。

-

禁用不必要的数据导出功能,确需导出的需审批。

-

定期进行权限审查(建议每季度一次),清理冗余权限。

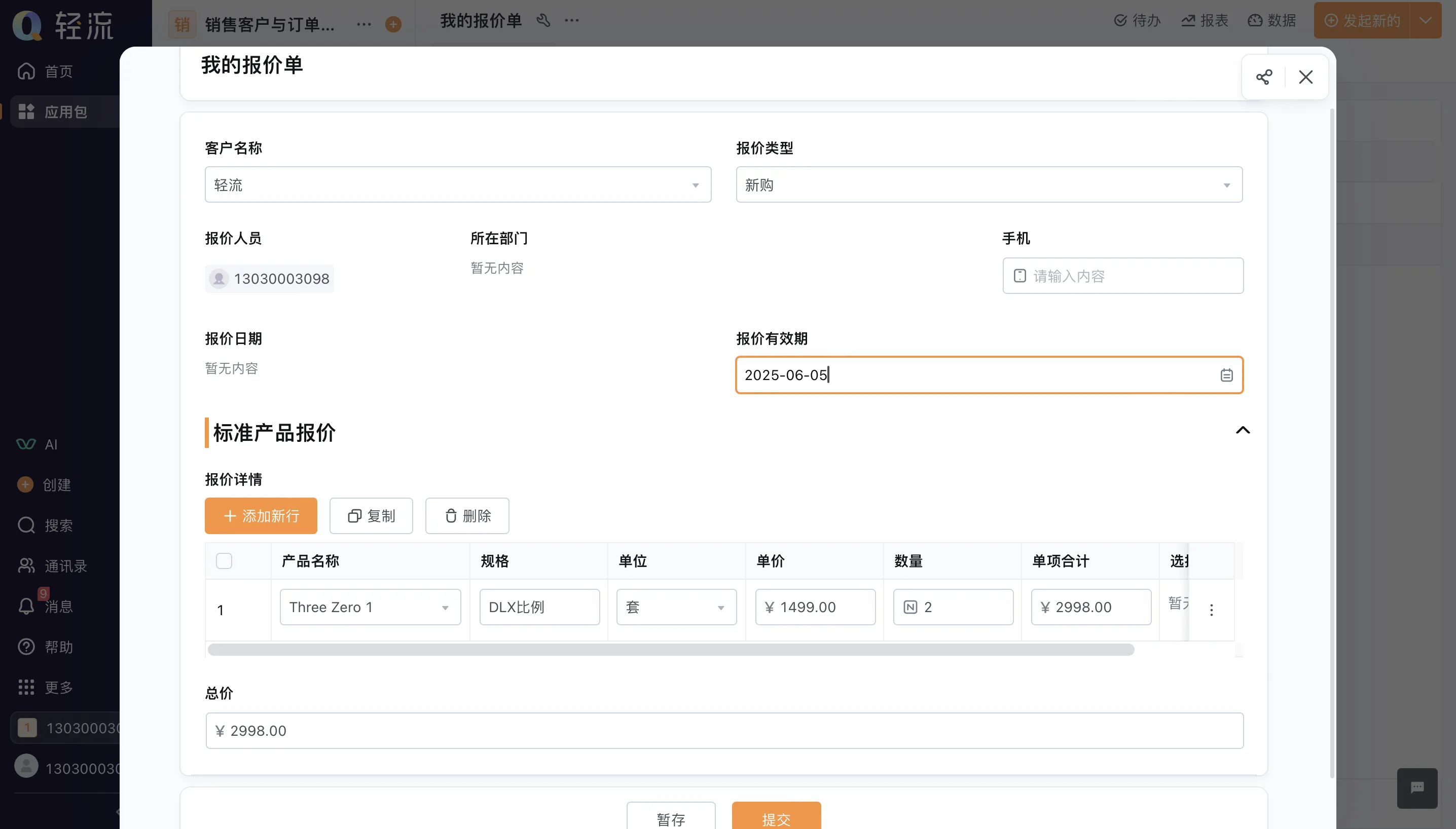

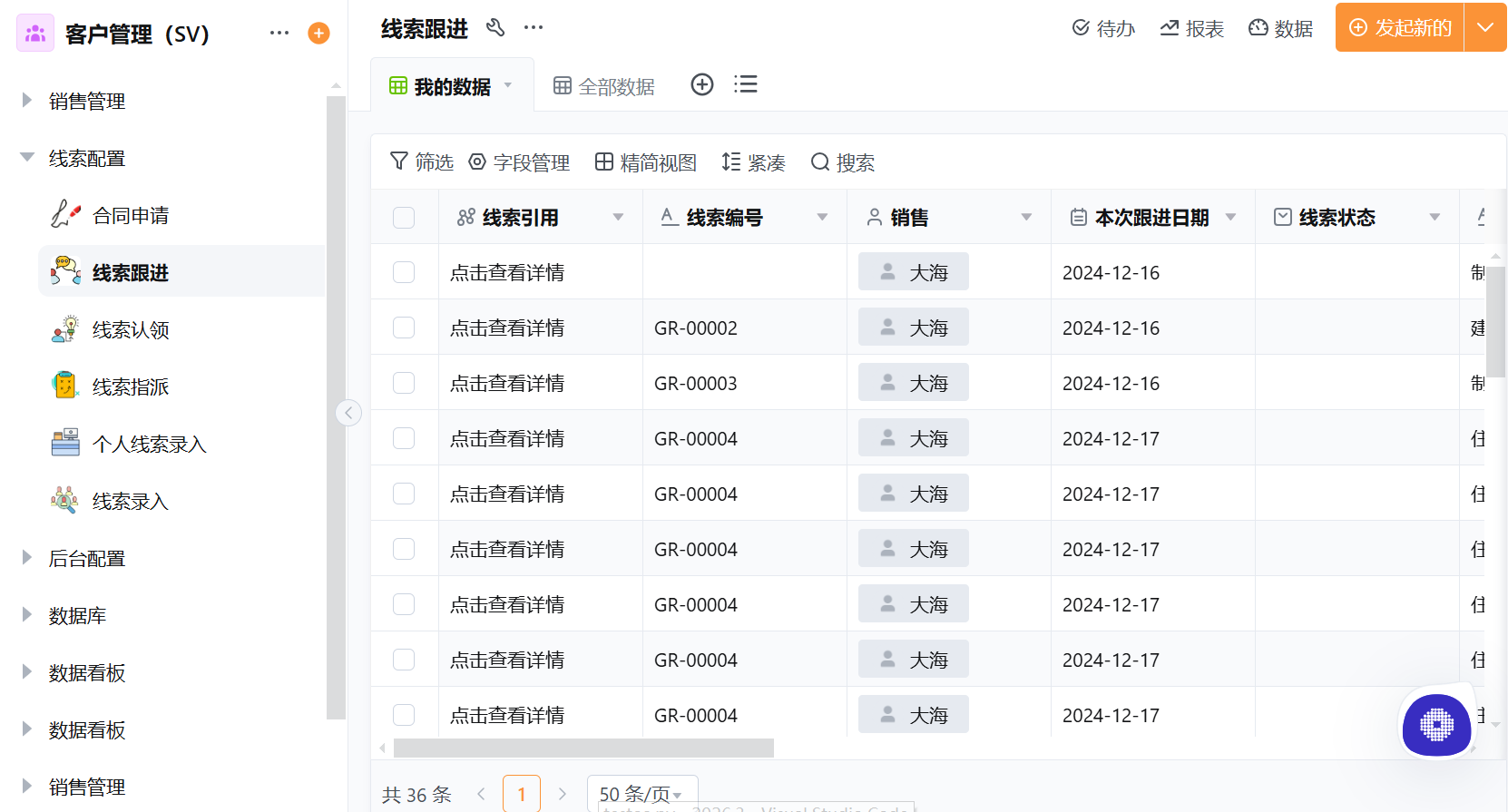

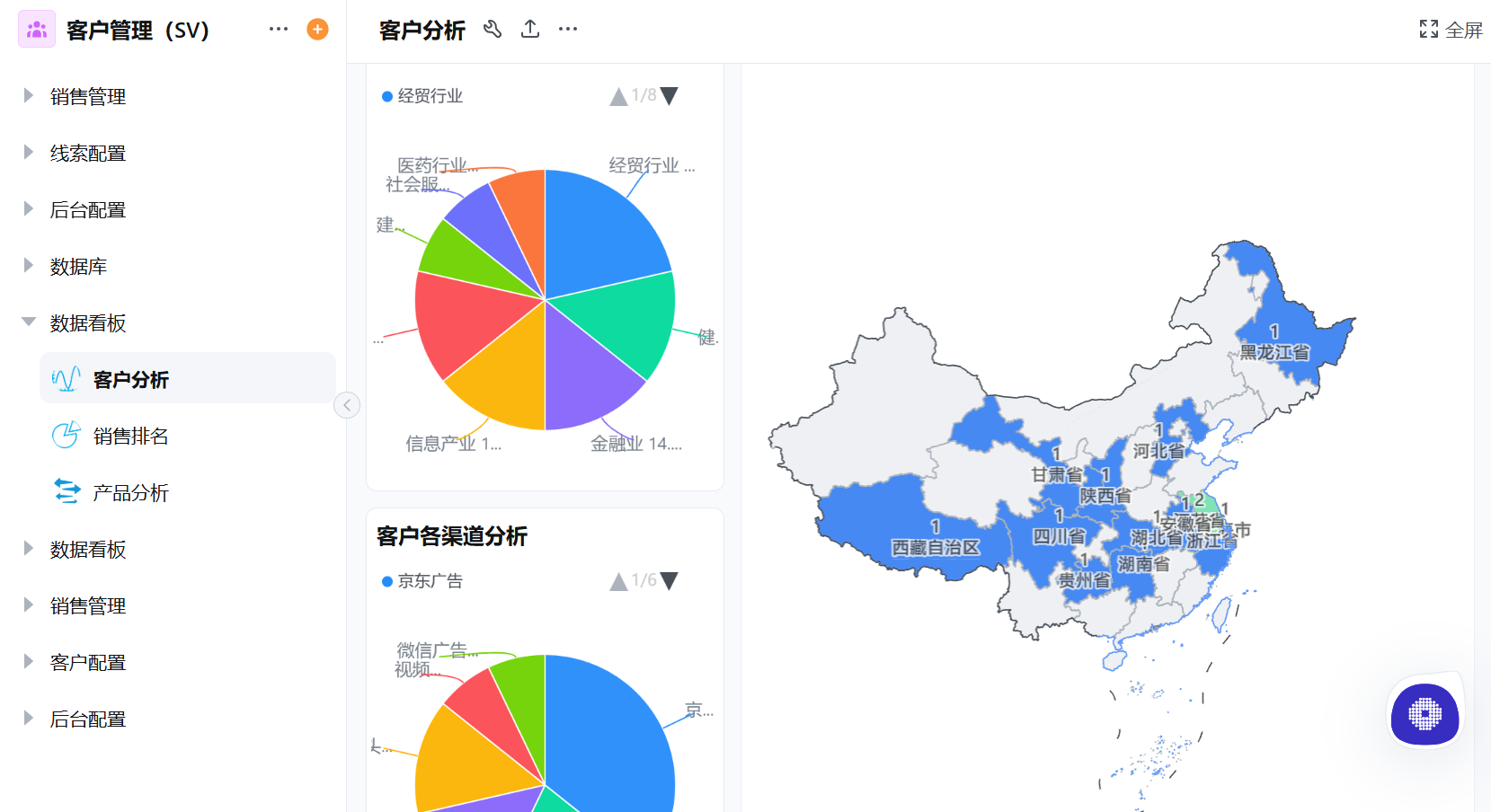

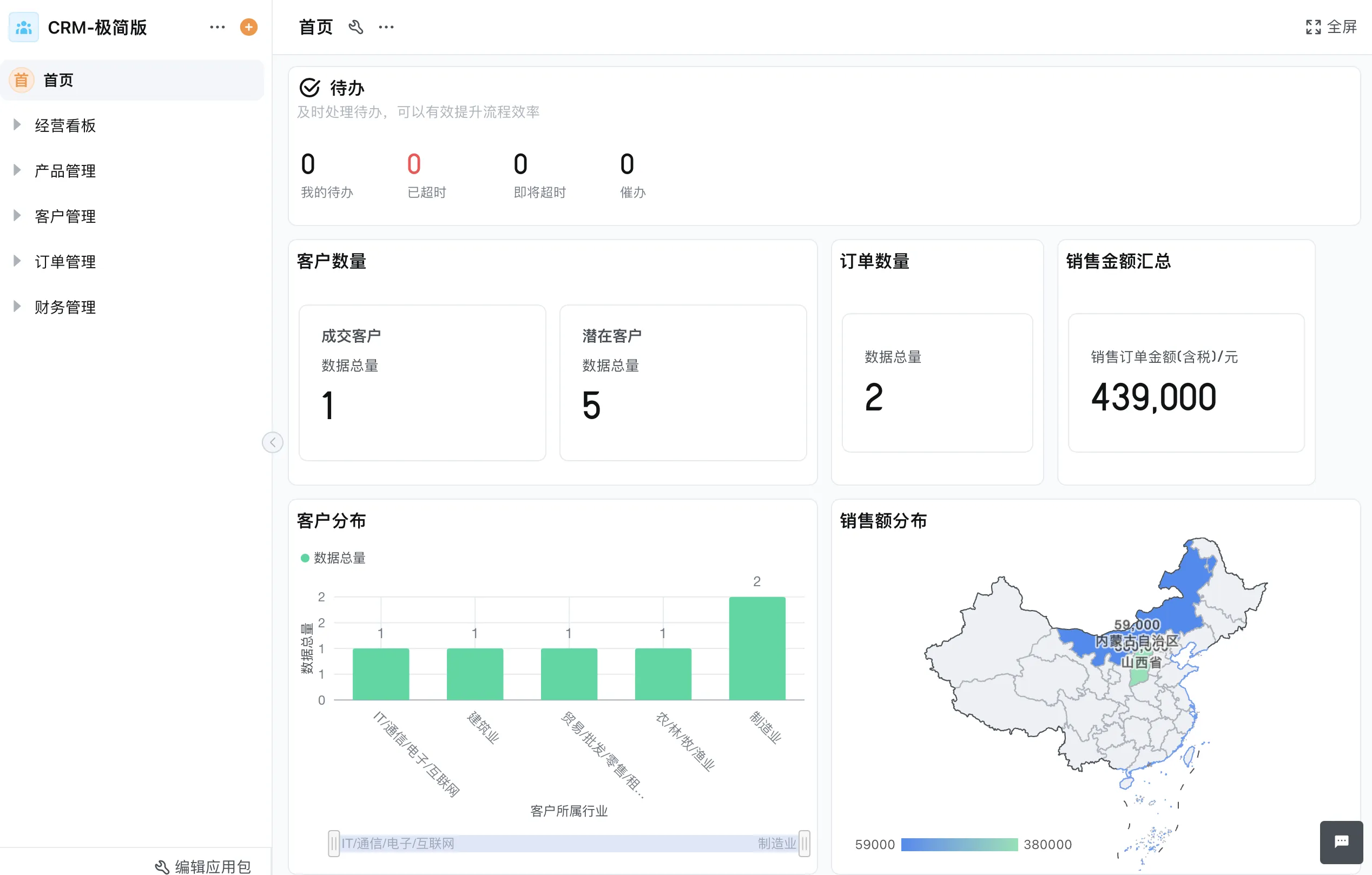

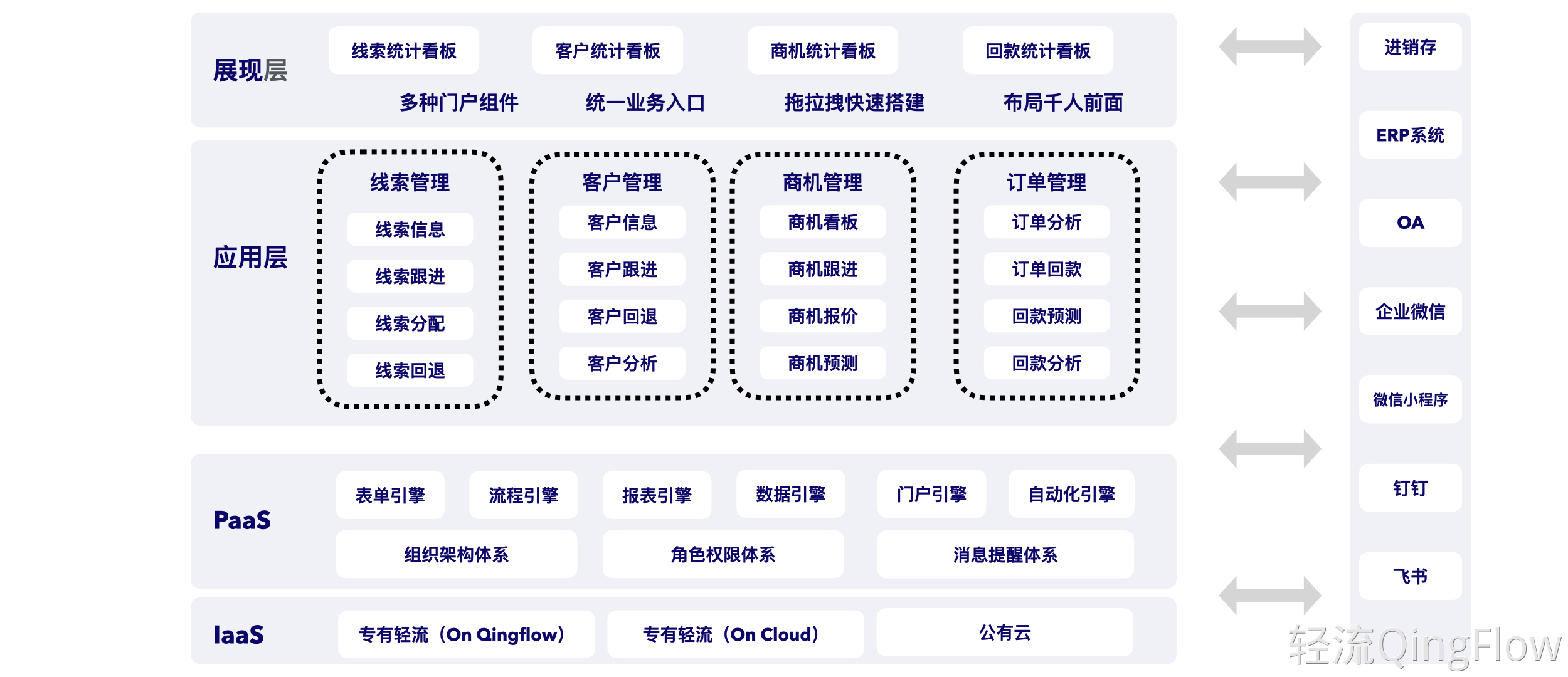

对于需要在安全性与灵活性之间找到平衡的企业,轻流等平台在权限设计上提供了较细粒度的控制能力——支持按角色、按部门、按数据状态等多维度配置权限规则,管理员可以根据企业实际情况灵活调整。同时,轻流的操作日志和审计功能可以帮助企业满足基本的合规要求,降低安全审计的工作量。

总结

客户管理系统的数据安全不是一次性配置,而是贯穿系统整个生命周期的持续工作。权限设计需要从角色、数据行、字段三个层面构建多层防护;数据加密需要覆盖传输和存储两个场景;合规要求需要在系统设计和日常运营中持续落实;审计机制需要做到完整记录、不可篡改、可追溯。安全配置的基本原则是"最小权限"——每个用户只能访问完成工作所必需的数据和功能,多给一份权限就多一分风险。企业在选型和部署时,应将安全能力作为核心评估指标,而不是等到数据泄露发生后才亡羊补牢。

常见问题

Q:SaaS模式的客户管理系统和本地部署相比,哪个更安全?

A:这取决于具体厂商的安全能力。优质的SaaS厂商在安全方面的投入(安全团队、安全认证、加密技术、灾备能力)通常远超中小企业的IT预算,SaaS模式可能更安全。但如果企业对数据主权有严格要求(如金融、政务行业),本地部署可能更符合合规需求。建议用具体的安全认证和防护能力来对比,而不是简单以部署模式判断安全性。

Q:销售人员导出客户数据带走,如何防范?

A: 防范措施包括:禁用或审批普通用户的导出权限;启用导出审计日志(记录谁在何时导出了什么数据);对导出数据添加数字水印(可追溯泄露来源);与客户签署竞业协议和保密协议。技术手段只能增加泄露成本,最终还需要依靠法律手段和管理制度来约束。

Q:等保认证是必须的吗?

A:根据《网络安全法》,关键信息基础设施运营者必须通过等保认证。对于一般企业,等保二级是推荐标准,等保三级是较高级别的安全认证。如果企业的客户管理系统涉及大量个人敏感信息或重要行业数据,建议至少通过等保二级认证。选择已通过等保认证的SaaS服务商,可以降低企业自身的合规成本。

轻客CRM

轻银费控

生产管理

项目管理